最近很流行透過簡訊

用宅急便貨到府或法務警政機關的名義發送

透過短網址 散佈惡意程式或木馬

誘使使用者點選連結

惡意軟體可能就因此進入到行動裝置中

沒事不要亂點 就沒事了

但如果你恩的是好奇寶寶 怎辦

就是手癢癢 想去點點看

好吧 我用電腦開 總沒事吧

但還是擔心

FB 上有好心人說了:

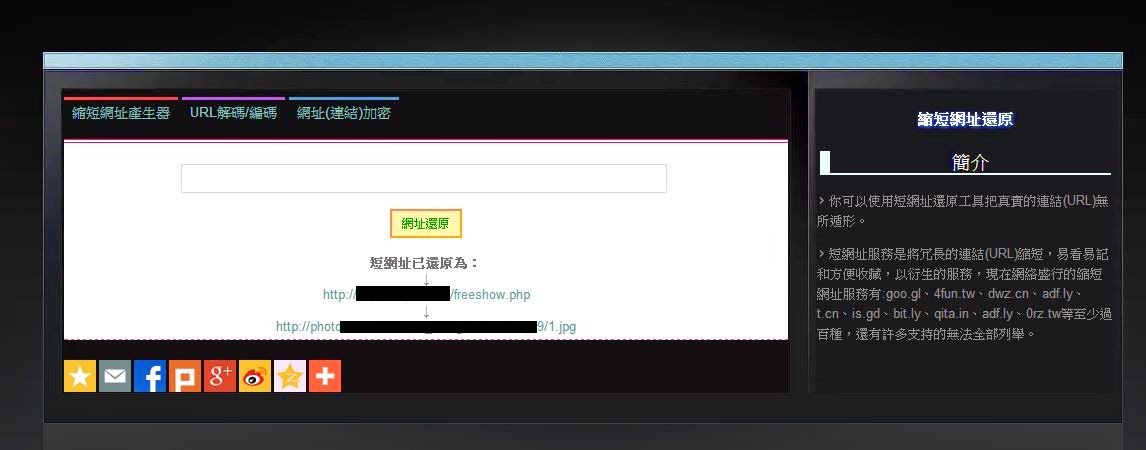

ok 那我先用 http://www.ifreesite.com/longurl/ 這個服務吧 試試看

這次使用的樣本 是朋友給的一個簡訊短網址

放進服務跑一下

咦 看起來無害啊 最後導向的是某部落格的相簿

還是不放心 決定在虛擬機裡用瀏覽器瀏覽

看起來真的無害耶

也進行確認 沒被寫甚麼東西進到虛擬機的系統裡

就真的單純只是一些活動照片

但是 這樣就可以用手機瀏覽了嗎?

安全嗎?

我們還是來 trace 一下他的流程吧

用的是 Firefox 的 Tamper Data plug-in

當然還有 OWASP 的 Webscarab

trace 的過程中

發現短網址會先將瀏覽器導向 hxxp://211.XX.XX.XX/XXX.php

然後再導向上述的部落格相簿

(總覺得這個PHP檔怪怪的呀..........)

好,就用 Opera Mobile Emulator 來模擬一下

手機瀏覽器實際的行為吧

果然......................................

要你下載 APK 檔啦

基本上導向該 PHP 頁面時

PHP 會判斷你的瀏覽器送出的標頭

判斷你的瀏覽器廠牌版本

如果是來自於電腦 就導向真正的部落格相簿

若是來自於手機 就導向惡意程式網站

目前應僅影響 Android 系統

(真沒深度..........................)